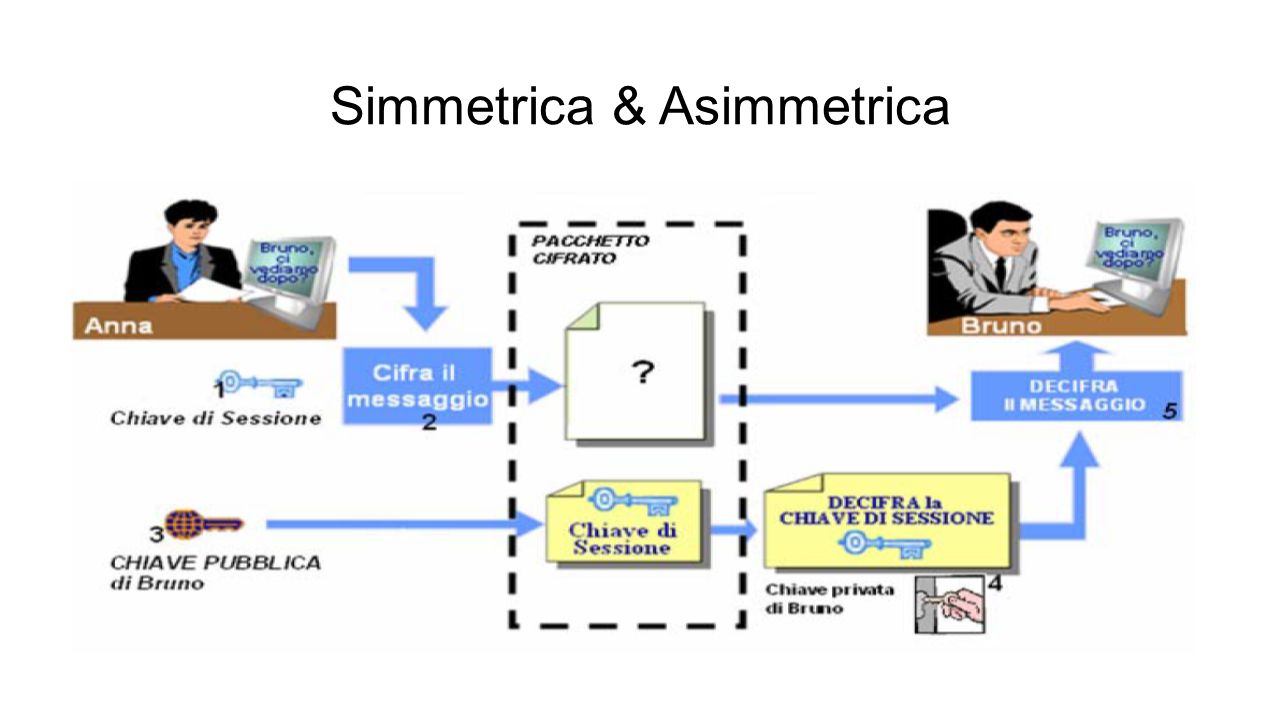

Segno che mostra SSL come funziona. La parola scritta sulla chiave di sessione viene utilizzata per crittografare tutti i dati trasmessi Foto stock - Alamy

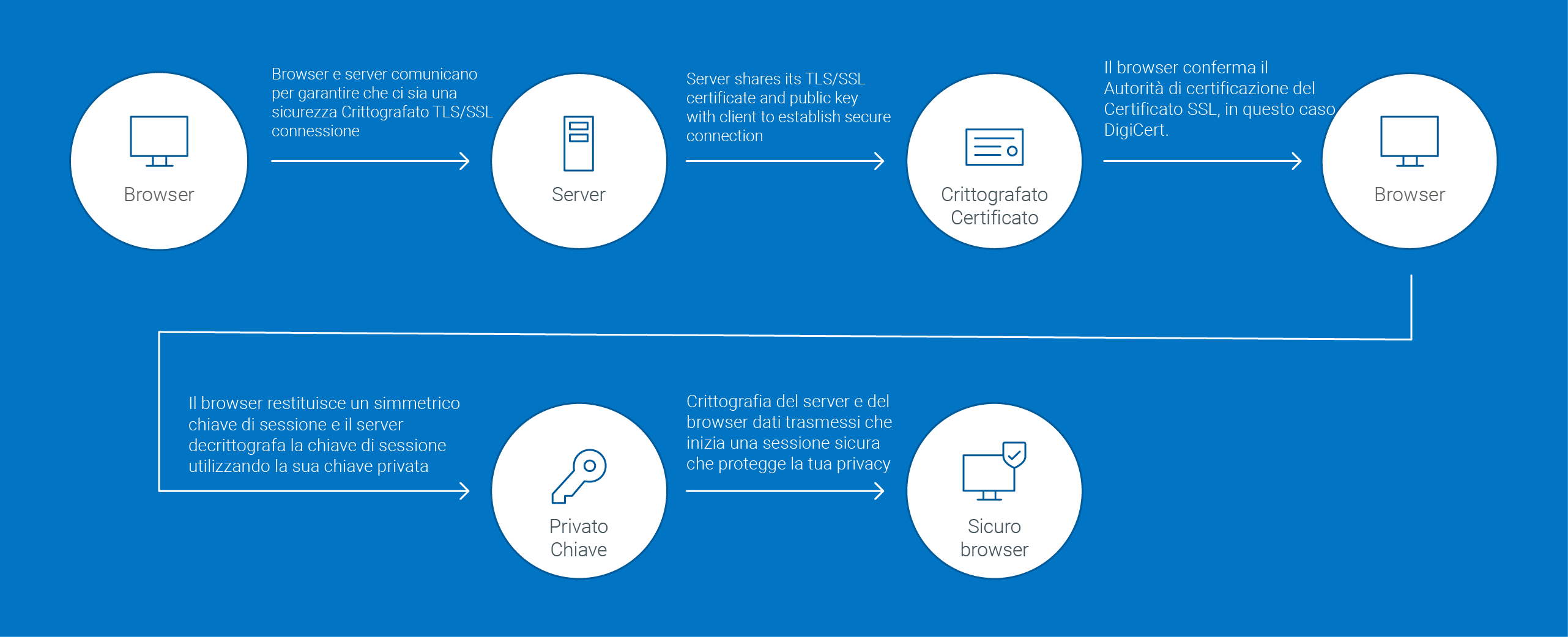

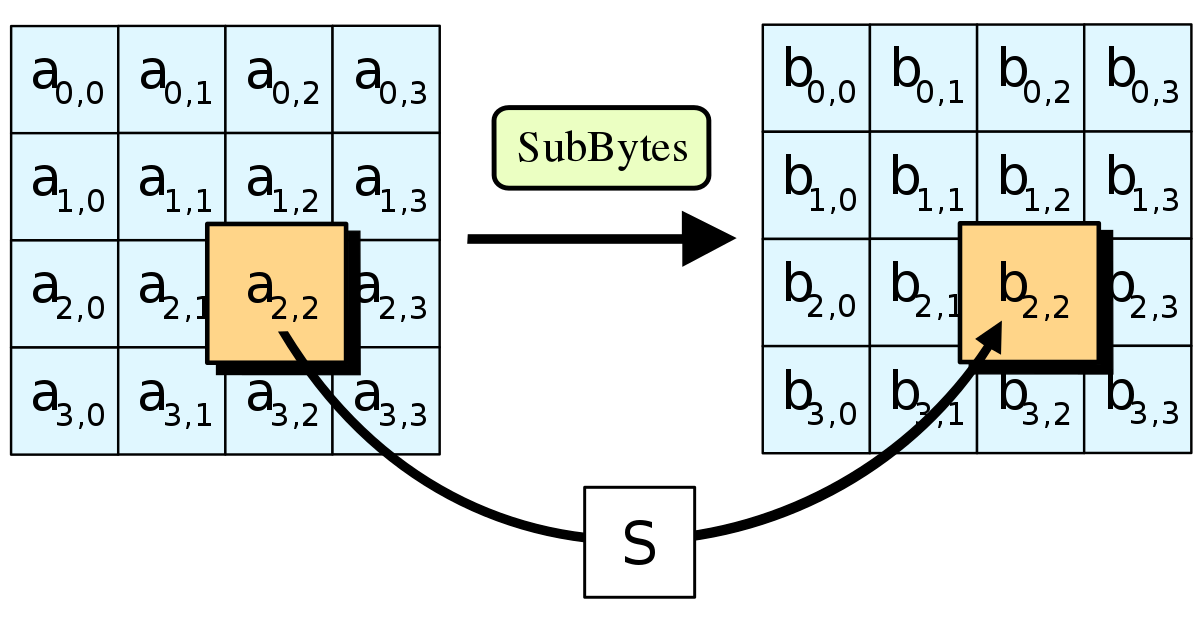

Certificati digitali e sicurezza delle comunicazioni online: basi di crittografia - Cyber Security 360

Visualizzazione concettuale SSL modalità di utilizzo della chiave di lavoro IT per crittografare tutti i dati trasmessi. La chiave di sessione Business Concept viene utilizzata per crittografare tutti Foto stock - Alamy

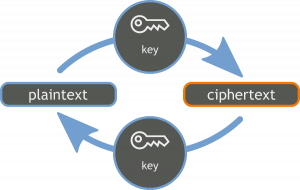

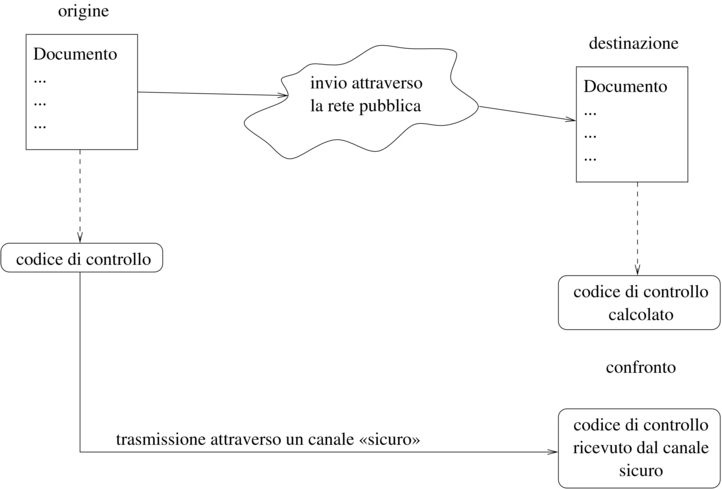

Che cos'è, quali sono e a cosa serve un sistema di crittografia in informatica | Informatica e Ingegneria Online

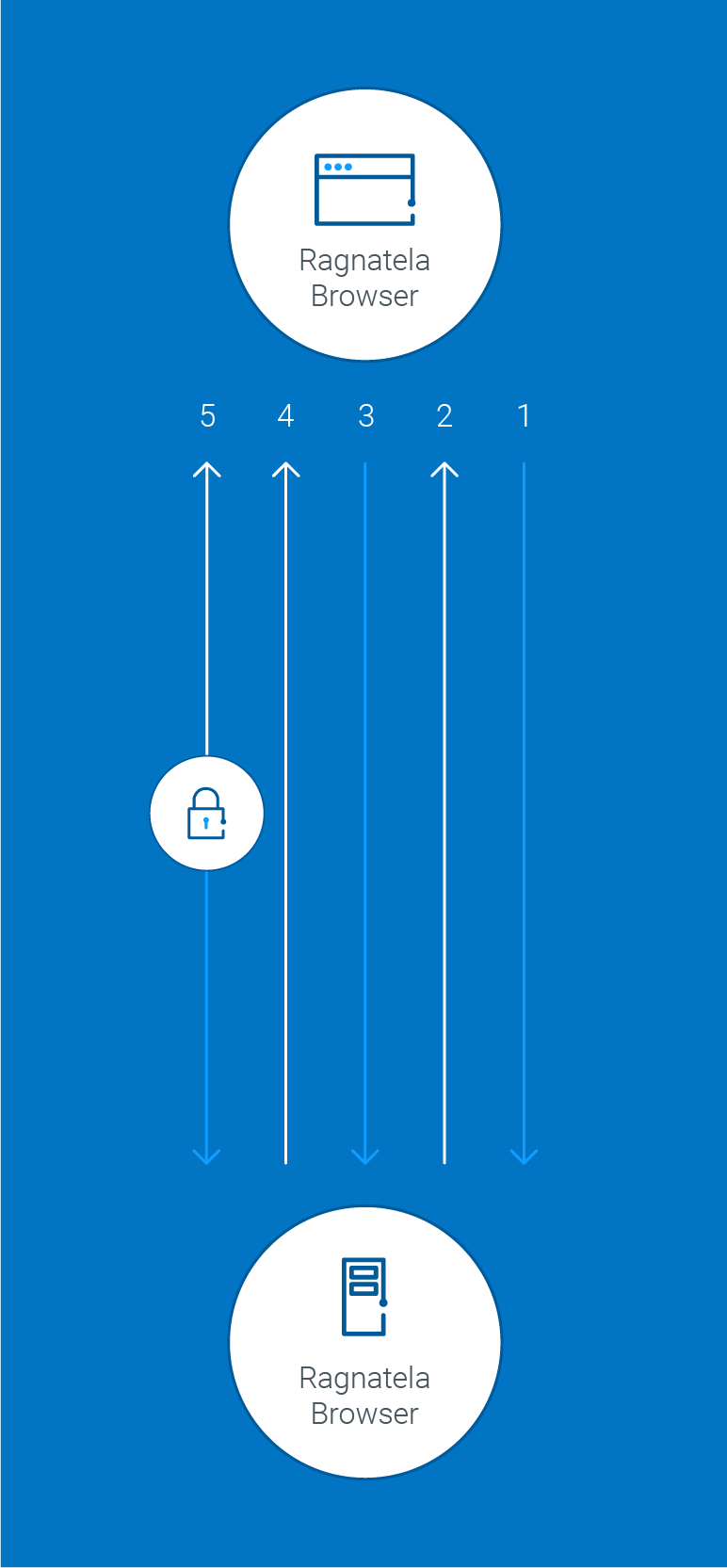

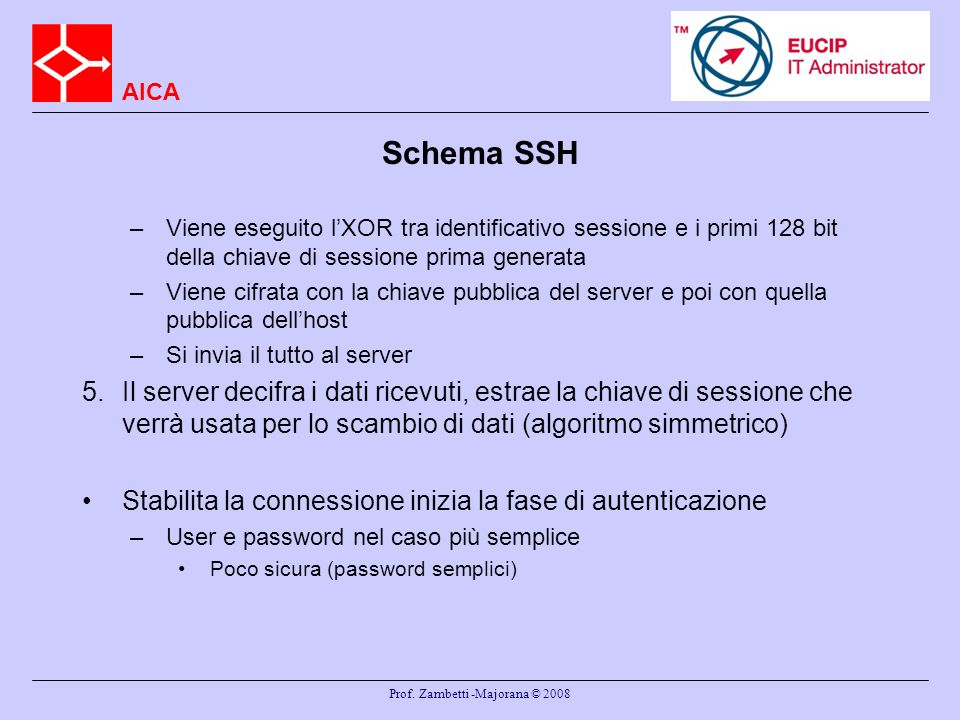

La Crittografia nell'ambito del protocollo HTTP Classe: V istituto professionale (gestione aziendale) Obiettivo 1: Generazione di competenze e preparazione. - ppt scaricare

![Protocollo NTLM [INFN wiki] Protocollo NTLM [INFN wiki]](https://wiki.infn.it/_media/strutture/lnf/dr/calcolo/windows/domain/client_server_domaincontroller.jpg)